构建铜墙铁壁 企业网站如何通过专业软件开发防范客户信息网络钓鱼攻击

在数字经济时代,客户信息是企业最宝贵的资产之一,也是网络犯罪分子的主要目标。网络钓鱼攻击以其高度的伪装性和欺骗性,成为窃取客户信息的头号威胁。对于企业网站而言,仅靠基础防护已远远不够,必须依托专业的网络与信息安全软件开发,构建一套多层次、纵深化的主动防御体系。以下是从软件开发角度出发,为企业网站防范钓鱼攻击、保护客户信息提供的核心策略与实践方案。

一、 前端防护层:提升用户交互安全与识别能力

- 动态安全验证与行为分析模块开发:

- 智能验证码系统:开发并集成具备行为分析的验证码(如旋转拼图、点选文字等),替代传统静态验证码,有效阻止自动化钓鱼脚本的批量提交。

- 用户行为基线建模:通过客户端脚本(JavaScript)安全地收集用户在登录、表单填写过程中的典型交互模式(如鼠标移动轨迹、击键频率),建立正常行为基线。当检测到异常行为(如机器人式的快速操作)时,可触发二次验证或告警。

- 反钓鱼UI/UX设计与提示系统:

- 网站身份可视化强化:在登录页面、支付页面等关键入口,通过动态显示企业专属标识(如图章、特定颜色边框)、上次登录信息提醒等方式,帮助用户直观确认网站真实性。

- 浏览器安全信息集成:在网站代码中规范使用安全头部信息(如Content-Security-Policy),并引导用户关注浏览器地址栏的HTTPS锁形标志与域名信息。开发浏览器扩展或页面内嵌提示组件,当检测到可疑的URL跳转或表单提交至非白名单域名时,向用户发出强烈警告。

二、 后端逻辑层:加固数据处理与访问控制

- 输入验证与输出编码的严格化:

- 对所有用户输入(特别是来自表单、URL参数的数据)实施严格的白名单验证和规范化处理,防止攻击者通过钓鱼邮件中的恶意链接,注入非法参数或脚本。

- 在向客户端(如浏览器、邮件)输出任何数据时,必须根据上下文(HTML、JavaScript、CSS、URL)进行正确的编码,杜绝跨站脚本(XSS)攻击,这是钓鱼攻击者常用于劫持用户会话的漏洞。

- 会话管理与身份认证增强:

- 开发安全的会话管理机制,使用长随机数作为会话ID,确保其通过HTTPS传输并设置

HttpOnly和Secure属性,防止会话劫持。

- 实施多因素认证(MFA)系统。在软件开发中,集成时间型动态令牌(TOTP)、基于手机的推送验证或生物识别等第二因素,即使密码被钓鱼获取,账户依然安全。

三、 监控与响应层:构建主动威胁感知系统

- 钓鱼攻击态势感知平台开发:

- 开发日志聚合与分析系统,实时监控网站的异常访问模式,如大量来自同一IP的失败登录尝试、异常的用户代理字符串、访问已知钓鱼域名等。

- 建立与外部威胁情报(如已知钓鱼网站列表、恶意IP库)的API接口,实现自动比对与实时拦截。

- 客户侧预警与应急响应工具:

- 开发“一键举报钓鱼”功能,方便客户在收到可疑邮件或链接时,快速向企业安全团队报告。

- 当检测到客户账户存在疑似被钓鱼的风险时(如从陌生地理位置登录),自动触发安全通知系统,通过已绑定的安全渠道(如官方App推送)向客户发送告警,并提供快捷的密码重置或账户冻结入口。

四、 持续运维与安全意识层:形成安全闭环

- 安全开发生命周期(SDLC)集成:

- 将反钓鱼安全需求融入软件开发的每一个阶段——需求分析、设计、编码、测试、部署与维护。定期进行代码安全审计与渗透测试,特别是针对用户交互流程的测试。

- 自动化更新与配置管理:

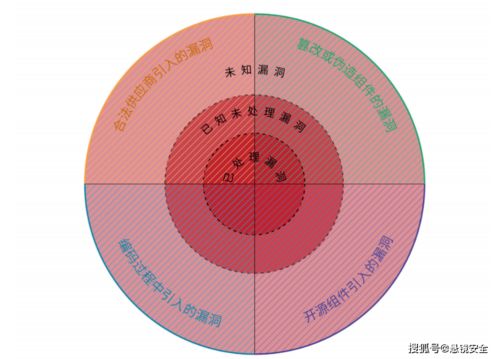

- 开发或部署自动化工具,确保网站所使用的所有软件组件(框架、库、服务器)能够及时、无感地更新安全补丁,消除已知漏洞被利用的风险。

- 对网站配置(如DNS记录、SSL证书)进行持续监控,开发告警机制,防止攻击者通过篡改DNS或窃取证书进行“完美钓鱼”。

###

防范网络钓鱼攻击,保护客户信息安全,是一项系统工程,绝非一劳永逸。企业网站必须转变思路,从被动修补转向主动防御。通过定制化、专业化的网络与信息安全软件开发,在前端交互、后端逻辑、监控响应及持续运维各层面构筑协同防御体系,并辅以持续的员工与客户安全教育,才能有效识别、抵御和化解钓鱼威胁,在数字洪流中牢牢守护企业与客户之间的信任基石。

如若转载,请注明出处:http://www.pkitx.com/product/49.html

更新时间:2026-04-12 00:26:33